El panorama de amenazas en entornos de ciberseguridad OT evoluciona a un ritmo creciente. La digitalización industrial, la convergencia IT/OT y la necesidad de conectividad remota han incrementado significativamente la superficie de exposición de infraestructuras críticas.

Tradicionalmente, las redes OT se diseñaban bajo principios de aislamiento y segmentación estricta. Sin embargo, la integración con redes corporativas, servicios externos, proveedores remotos y plataformas de mantenimiento ha reducido progresivamente ese aislamiento, ampliando el vector de ataque disponible para actores maliciosos.

Este nuevo escenario plantea un reto técnico relevante: mantener los requisitos de disponibilidad, continuidad operativa y estabilidad propios del entorno industrial, mientras se incorporan mecanismos de defensa capaces de responder a amenazas cada vez más automatizadas y distribuidas.

Las soluciones de monitorización tradicionales, basadas exclusivamente en detección y alerta, resultan insuficientes frente a ataques que pueden escalar en segundos. La capacidad de contener automáticamente una amenaza antes de que impacte en procesos industriales se convierte en un elemento crítico.

En este contexto, InprOTech Guardian incorpora una nueva funcionalidad de Bloqueo Activo, diseñada para la detección de conectividad potencialmente maliciosa y ejecución en acciones de contención inmediatas mediante integración directa con infraestructuras de firewall de distintos fabricantes.

A lo largo de este artículo se detallará la arquitectura, funcionamiento e integración técnica de esta funcionalidad, así como su aplicación en entornos OT que requieren altos estándares de disponibilidad y control.

Contexto del problema

Exposición controlada de servicios OT a redes externas:

La evolución de los entornos OT ha hecho necesaria la exposición controlada de determinados servicios hacia redes externas o Internet. Accesos VPN, servicios de administración remota, portales web industriales o integraciones con terceros requieren la publicación de puntos de entrada protegidos por firewalls perimetrales.

Aunque estas aperturas se realizan bajo criterios de segmentación y control, su mera existencia introduce un flujo constante de tráfico no solicitado proveniente de direcciones IP públicas externas.

En la práctica, cualquier servicio accesible desde Internet se convierte en objetivo de:

- Escaneos automatizados.

- Intentos repetitivos de autenticación.

- Enumeración de servicios.

- Intentos de explotación automatizada.

Naturaleza automatizada del tráfico malicioso externo:

Gran parte del tráfico malicioso actual no responde a ataques dirigidos, sino a procesos automatizados que recorren rangos completos de direcciones IP públicas en busca de servicios expuestos.

Estas actividades presentan características comunes:

- Origen en direcciones IP públicas distribuidas globalmente.

- Repetición constante de intentos de conexión.

- Alta frecuencia en ventanas de tiempo reducidas.

- Uso de infraestructuras previamente comprometidas.

Aunque muchos de estos intentos no logran comprometer el sistema, generan:

- Incremento innecesario de carga en dispositivos perimetrales.

- Ruido operativo en sistemas de monitorización.

- Riesgo acumulativo si coinciden con vulnerabilidades no parcheadas.

- Consumo de recursos en análisis manual.

Limitaciones del bloqueo manual en el perímetro

Cuando se identifica una dirección IP pública con comportamiento malicioso, el procedimiento habitual consiste en:

- Verificación del evento.

- Identificación de la IP origen.

- Acceso al firewall.

- Creación manual de una regla de bloqueo.

- Validación de la configuración.

Este proceso presenta varias limitaciones:

- Dependencia de intervención humana.

- Retraso entre detección y mitigación.

- Dificultad para escalar ante múltiples IPs simultáneas.

- Posibilidad de errores de configuración.

- Falta de consistencia en la aplicación de bloqueos temporales.

En entornos con exposición continua a Internet, donde el volumen de intentos automatizados es elevado, este enfoque se vuelve poco eficiente.

Necesidad de contención automática de IPs públicas maliciosas

Ante este escenario, resulta necesario incorporar mecanismos que permitan:

- Identificar automáticamente direcciones IP públicas con comportamiento anómalo o malicioso.

- Aplicar medidas de bloqueo en el firewall de forma inmediata.

- Gestionar la duración del bloqueo de manera controlada.

- Mantener trazabilidad completa de las acciones realizadas.

La capacidad de automatizar el bloqueo de IPs externas maliciosas en el perímetro reduce el tiempo de exposición y optimiza la gestión operativa, sin alterar la arquitectura de red existente.

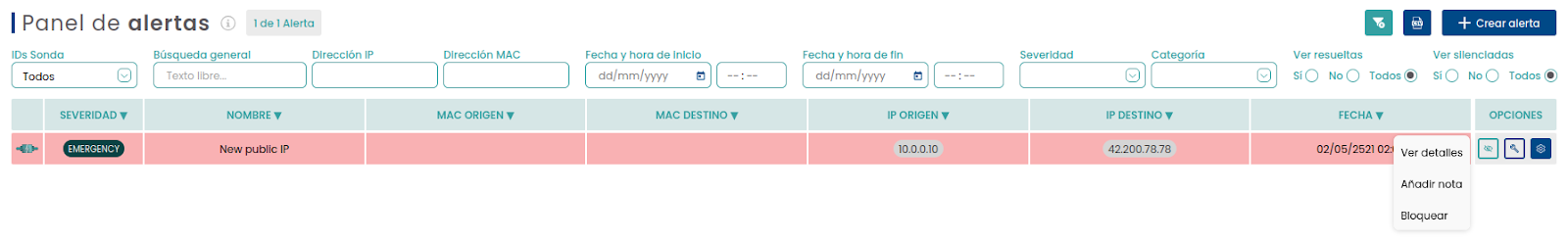

Bloqueo Activo en Guardian

En respuesta a las necesidades mencionadas previamente, Guardian incorpora un nuevo módulo de bloqueo activo de direcciones IP maliciosas. Esta funcionalidad permite a los operadores de planta detectar, analizar y mitigar accesos provenientes de direcciones IP públicas potencialmente maliciosas, reduciendo significativamente el tiempo de respuesta ante incidentes.

Mediante este mecanismo, los responsables de seguridad pueden actuar de forma rápida y eficiente, aplicando medidas de bloqueo directamente en la infraestructura de red para prevenir accesos no autorizados o comportamientos sospechosos.

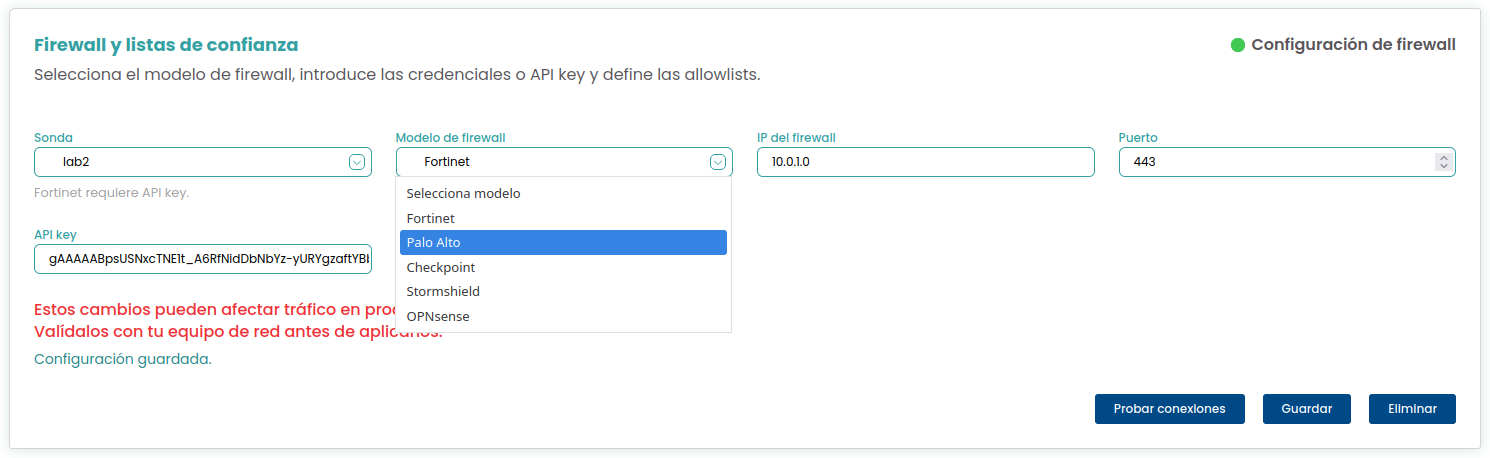

Para garantizar su integración en entornos industriales heterogéneos, el módulo ha sido diseñado para interoperar con algunos de los fabricantes de firewalls más utilizados en la industria, entre los que se encuentran Palo Alto Networks, Stormshield, Fortinet, Check Point y OPNsense. Cabe destacar este último, una plataforma de firewall y routing de código abierto ampliamente adoptada en entornos corporativos e industriales, que se encuentra recogida en el Catálogo de Productos y Servicios de Seguridad de las TIC (CPSTIC) del Centro Criptológico Nacional (CCN). Su inclusión en este catálogo, en el marco de las recomendaciones asociadas al Esquema Nacional de Seguridad (ENS) y a las guías CCN-STIC, como la CCN-STIC 105, pone de manifiesto su idoneidad para su uso en infraestructuras que requieren altos niveles de seguridad y cumplimiento normativo. Este reconocimiento refuerza su posicionamiento dentro del ecosistema de soluciones de seguridad perimetral y justifica su integración en Guardian.

La arquitectura del sistema ha sido concebida para permitir la incorporación sencilla de nuevos fabricantes en el futuro, ampliando progresivamente el catálogo de dispositivos compatibles y asegurando la adaptabilidad de Guardian a diferentes infraestructuras de red.

Configuración del Módulo

El módulo de bloqueo activo de IPs en InprOTech Guardian ha sido diseñado para ofrecer un alto grado de flexibilidad y control al operador, permitiendo adaptar su comportamiento a las necesidades de seguridad de cada entorno industrial.

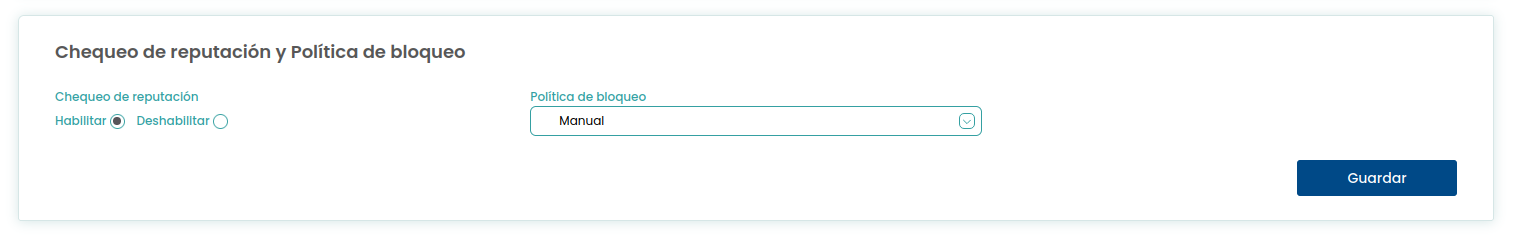

En primer lugar, el sistema permite habilitar o deshabilitar el chequeo de reputación de direcciones IP públicas. Este componente se encarga de analizar las IPs externas detectadas por Guardian y evaluar si presentan indicios de comportamiento malicioso o sospechoso basándose en sistemas de reputación y análisis de amenazas.

Una vez realizada esta evaluación, el módulo de bloqueo es el encargado de determinar qué acción debe realizarse frente a dichas direcciones IP. Para ello, Guardian ofrece distintos modos de funcionamiento, que permiten ajustar el nivel de automatización del sistema:

- Apagado: El sistema no realiza ninguna acción sobre el firewall. La regla asociada al bloqueo permanece deshabilitada.

- Informativo: Guardian analiza la reputación de las IPs detectadas y proporciona información al operador, sugiriendo posibles acciones de bloqueo, pero sin interactuar con el firewall.

- Manual: El sistema habilita la posibilidad de bloquear direcciones IP desde la interfaz de Guardian, permitiendo al operador tomar la decisión final antes de aplicar el bloqueo en el firewall.

- Automático: Guardian aplica el bloqueo de forma directa en el firewall cuando una dirección IP es identificada como maliciosa según los criterios de reputación definidos.

Gracias a estos modos de operación, Guardian permite adaptar el nivel de intervención humana y automatización, facilitando su adopción tanto en entornos donde se requiere supervisión manual como en infraestructuras que necesitan respuestas automáticas y rápidas frente a amenazas externas.

Configuración del firewall

La configuración de la integración con el firewall se ha diseñado para ser simple y rápida, minimizando el esfuerzo necesario para desplegar la funcionalidad de bloqueo activo.

Para configurar un fabricante únicamente es necesario registrar el firewall en Guardian, indicando el fabricante correspondiente y los parámetros de conexión necesarios (como host, credenciales o claves de acceso a la API). A partir de esta información, Guardian es capaz de gestionar internamente la comunicación con el dispositivo, aplicando el procedimiento específico requerido por cada fabricante.

En algunos casos, dependiendo del fabricante del firewall, puede ser necesario configurar permisos adicionales para el usuario utilizado por Guardian, garantizando así que disponga de las capacidades necesarias para consultar configuraciones y aplicar cambios en las políticas de seguridad.

Una vez configurado el firewall y definida la política de bloqueo, Guardian permite a los operadores bloquear direcciones IP de forma rápida y sencilla directamente desde la plataforma. Cuando una dirección IP es identificada como potencialmente maliciosa, el sistema facilita su bloqueo inmediato en el firewall, reduciendo significativamente el tiempo de respuesta ante posibles amenazas.

Flexibilidad en la evaluación de reputación

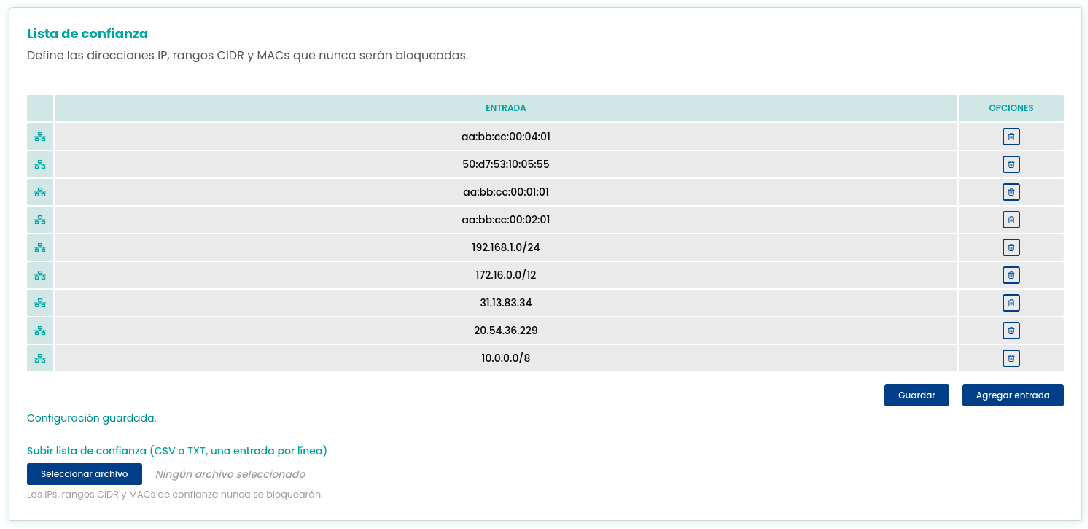

Con el objetivo de adaptarse a entornos industriales diversos y a las particularidades de cada infraestructura, Guardian incorpora mecanismos de flexibilidad en el proceso de evaluación de la reputación de direcciones IP.

En determinados escenarios puede ocurrir que una dirección IP pública sea catalogada como potencialmente maliciosa por los sistemas de reputación, pero que el operador conozca con certeza que dicha dirección corresponde a un servicio legítimo o a un socio de confianza. Para cubrir este tipo de situaciones, Guardian permite la configuración de listas blancas (whitelists) tanto de direcciones IP como de direcciones MAC.

Gracias a esta funcionalidad, los operadores pueden autorizar explícitamente determinados orígenes de comunicación, garantizando que estas conexiones no sean bloqueadas automáticamente por los mecanismos de reputación.

De este modo, Guardian mantiene activo el análisis de reputación y la protección frente a amenazas externas, al mismo tiempo que proporciona a los equipos de operación el control necesario para adaptar las políticas de seguridad a su realidad operativa, evitando interrupciones innecesarias en comunicaciones legítimas.

Integración con firewalls

Con el objetivo de garantizar consistencia y facilitar la interoperabilidad, InprOTech Guardian ha definido una metodología común de integración para todos los fabricantes de firewall soportados por la plataforma.

Este enfoque permite que, independientemente del dispositivo utilizado, Guardian siga un flujo de operación homogéneo para aplicar políticas de bloqueo y gestionar direcciones IP maliciosas. De esta forma se simplifica tanto la implementación como el mantenimiento del sistema, al tiempo que se garantiza un comportamiento predecible en diferentes infraestructuras de red.

A continuación, se muestra un ejemplo práctico de esta integración, con el objetivo de ilustrar qué acciones realiza Guardian dentro de un firewall y cómo se aplica la política de bloqueo. El procedimiento descrito es representativo y análogo al utilizado con otros fabricantes compatibles.

Para este ejemplo se utilizará un firewall virtual de Palo Alto Networks, desplegado mediante VM-Series. A través de este entorno se podrá observar el flujo de configuración y gestión de bloqueos realizado por Guardian dentro del firewall.

Estado inicial

Una vez completado el proceso de integración entre InprOTech Guardian y el firewall, el sistema prepara automáticamente la infraestructura necesaria para gestionar el bloqueo de direcciones IP.

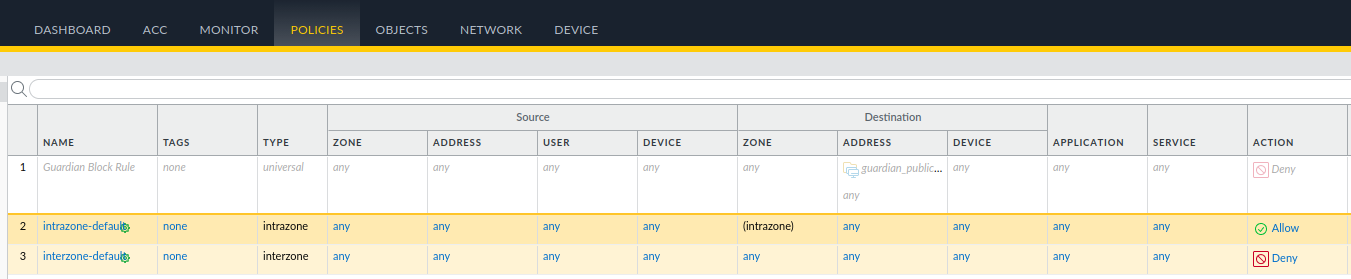

Como parte de este proceso, Guardian crea una regla de filtrado dedicada al bloqueo de direcciones IP maliciosas. Esta regla queda asociada a la lógica de bloqueo gestionada por la plataforma.

Por defecto, dicha regla se crea en estado deshabilitado, garantizando que la integración no interfiera con la política de seguridad existente hasta que el operador decida activar el módulo de bloqueo.

Este comportamiento permite preparar el entorno de forma segura, dejando el firewall listo para aplicar bloqueos en el momento en que la funcionalidad sea habilitada desde Guardian.

Activación del módulo de bloqueo

Una vez habilitado el módulo de bloqueo en Guardian, ya sea en modo Manual o modo Automático, el sistema comienza a interactuar directamente con el firewall para aplicar la política de protección definida.

En este momento, Guardian activa automáticamente la regla de filtrado asociada al bloqueo, permitiendo que el firewall empiece a evaluar el tráfico en función de las direcciones IP gestionadas por la plataforma.

Es importante destacar que el modo “Informativo” no modifica la configuración del firewall, ya que su función es únicamente proporcionar contexto y recomendaciones al operador sin aplicar acciones de bloqueo.

Con la regla activada, el firewall queda preparado para aplicar bloqueos de forma dinámica a las direcciones IP que Guardian identifique como maliciosas, ya sea mediante intervención del operador o de forma automática según el modo configurado.

Bloqueo de IP

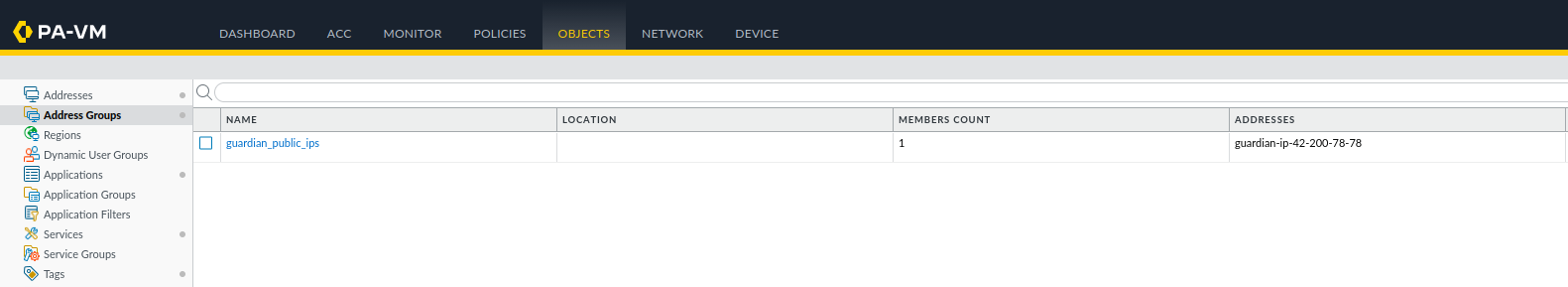

Tal y como se puede observar en la configuración de la regla de filtrado, esta utiliza un grupo de direcciones IP denominado “guardian_public_ips”. Este grupo actúa como un contenedor dinámico que almacena las direcciones IP bloqueadas por Guardian.

Este enfoque permite gestionar los bloqueos de forma centralizada y eficiente, evitando la necesidad de modificar constantemente la política de firewall. La regla simplemente referencia este grupo, mientras que Guardian se encarga de actualizar su contenido según sea necesario.

Inicialmente, el grupo se encuentra vacío. Cuando Guardian identifica y bloquea una dirección IP maliciosa, la plataforma añade automáticamente dicha IP al grupo. Al formar parte de este grupo, el firewall aplica inmediatamente la política de bloqueo definida por la regla.

Del mismo modo, si posteriormente se decide desbloquear la dirección IP, Guardian la elimina del grupo, haciendo que la regla de filtrado deje de aplicarse a esa dirección.

Este mecanismo permite realizar una gestión dinámica de los bloqueos, manteniendo la política del firewall estable y facilitando al operador el control sobre las direcciones IP bloqueadas.

Beneficios

En entornos industriales, donde la disponibilidad de los sistemas y la continuidad operativa son factores críticos, la capacidad de detectar y mitigar amenazas de forma rápida se convierte en un elemento clave de la estrategia de ciberseguridad. El módulo de bloqueo activo de IPs maliciosas de InprOTech Guardian ha sido diseñado precisamente para responder a estas necesidades, proporcionando a los operadores herramientas eficaces para proteger su infraestructura de red frente a accesos no autorizados.

Algunos de los principales beneficios de esta funcionalidad son:

- Reducción del tiempo de respuesta ante incidentes: tradicionalmente, la gestión de bloqueos en firewalls requiere un proceso manual que implica identificar la amenaza, acceder al dispositivo de seguridad, modificar la política de filtrado y aplicar los cambios. Con Guardian, este proceso se simplifica significativamente, permitiendo aplicar bloqueos de forma inmediata desde una única plataforma, lo que reduce el tiempo necesario para contener posibles amenazas.

- Visibilidad centralizada sobre las direcciones IP externas que interactúan con la infraestructura: permitiendo al operador identificar rápidamente comportamientos sospechosos o potencialmente maliciosos. Esta visibilidad facilita la toma de decisiones informadas y contribuye a mejorar la postura de seguridad de la organización.

- Automatización del proceso de mitigación: gracias a los diferentes modos de operación, informativo, manual y automático, las organizaciones pueden adaptar el nivel de intervención humana en función de sus políticas de seguridad. Esto permite desde entornos altamente supervisados, donde cada acción es validada por un operador, hasta infraestructuras donde es necesario responder automáticamente a amenazas externas en cuestión de segundos.

- Gran flexibilidad operativa: gracias a la integración con múltiples fabricantes de firewall. Muchas infraestructuras industriales utilizan soluciones de seguridad heterogéneas, por lo que disponer de una plataforma capaz de interactuar con diferentes dispositivos permite simplificar la gestión y unificar la respuesta ante incidentes.

- Modularidad y escalabilidad: su diseño garantiza que esta funcionalidad pueda evolucionar y adaptarse a nuevas necesidades del sector, permitiendo la incorporación de nuevos fabricantes de firewall y ampliando las capacidades de protección de la plataforma.

En conjunto, el módulo de bloqueo activo convierte a Guardian en una herramienta capaz de detectar amenazas, facilitar la toma de decisiones y aplicar medidas de protección de forma rápida y eficaz, ayudando a las organizaciones industriales a reforzar la seguridad de su infraestructura sin incrementar la complejidad operativa.

Conclusión

La creciente exposición de las infraestructuras industriales a redes externas y servicios conectados ha incrementado significativamente la superficie de ataque de los sistemas OT. En este contexto, disponer de herramientas que permitan detectar, analizar y responder rápidamente ante amenazas externas se ha convertido en un requisito fundamental para garantizar la seguridad y continuidad de las operaciones.

El módulo de bloqueo activo de IPs maliciosas de InprOTech Guardian nace con el objetivo de dar respuesta a esta necesidad, proporcionando a los operadores una forma sencilla y eficaz de identificar accesos sospechosos y aplicar medidas de mitigación directamente en la infraestructura de seguridad de la red.

Gracias a su arquitectura modular y su capacidad de integración con múltiples fabricantes de firewall, Guardian permite centralizar la gestión de bloqueos y reducir significativamente el tiempo de respuesta ante posibles incidentes, manteniendo al mismo tiempo la flexibilidad necesaria para adaptarse a distintos entornos industriales.

Con esta nueva funcionalidad, Guardian continúa ampliando sus capacidades como plataforma de protección y monitorización para entornos industriales, ayudando a las organizaciones a reforzar su postura de ciberseguridad sin aumentar la complejidad operativa de sus sistemas.

El desarrollo de este módulo representa además un paso más en la evolución de la plataforma, con el objetivo de seguir incorporando nuevas integraciones y capacidades de respuesta ante amenazas, adaptándose a las necesidades de seguridad de un sector industrial cada vez más conectado.

Recursos

[2] https://docs.paloaltonetworks.com/ngfw/api/getting-started

[3] https://sc1.checkpoint.com/documents/latest/APIs/#introduction~v2.1%20